どうもこんにちは、@Tsut-psです。

SMSについての記事をみていたところ 傍受される可能性やサードパーティ製アプリに読み取られてしまう危険性など いろいろ書かれていたので、セキュリティについてちょっと不安になってきました。

そこで今回は、Yubicoの物理セキュリティキーを実際に購入してみて、設定や使い勝手を検証してみました。※物理→ココ重要

従来の方法ではダメなのか?

今まで筆者は、重要なサービス(GoogleやMicrosoft)の二段階認証のひとつに ”SMSコードで認証”を使用していました。

しかし、これはネットワーク上を使用するので”完全に安全”と言い切れない点があります。(あり得るかは置いといて)回線を乗っ取られたら……地味に怖い。

また、携帯電話の契約が切れた時に、この認証方法はたちまち役立たないものになってしまいます。

というものの、実際私はやらかしてしまい……。携帯電話の契約会社への支払いが少し遅れたときにSMSが受け取れない状態になり、Amazonにログインできなくなってしまったということがありました。

ネットワークを使わないオフライン上で、かつ安全な方法といえば、最近主流になった「ワンタイム パスワード」(6桁/30秒で更新されるセキュリティコード)があります。

これらは、GoogleやMicrosoftなんかが出しているセキュリティアプリで有効にできますね。

しかし、これにも欠点があります。

「もしアプリを誤って消してしまったら」「スマホが壊れてしまったら」こんなときに。どうしようもありません(※Microsoft Authenticatorならクラウドにバックアップがとれます)。

デジタル化が進んだことで、手続きもかんたん、うっかり削除もかんたん。これもやらかしたことがあって、Discordのアカウントが1つ使用不可になったぜ……。

なので 第1の方法はセキュリティコードにし、第2の方法にYubicoの物理セキュリティキーを使うことで、リスクを分散しようとしたのが始まりでした。

ちなみに、それぞれのセキュリティの安全性はこの記事を参考にしてみてください。

SMSはいくつかの攻撃に対して脆弱性がありますが、物理セキュリティキーが「ボット」「フィッシング」「標的型」のそれぞれのアタックで100%攻撃を防げています。オフラインの鍵、最強。

Yubicoの公式から、青い物理セキュリティキーが届いた

より詳しく調べてみたところ、GoogleもMicrosoftも、セキュリティキーを買うならと押していた企業が「Yubico(ユビコ)」でした。

現在では、Googleもセキュリティキーを作るようになっているほど、この会社の影響を受けています。

「Yubico」は、2007年のスウェーデンに生まれた会社で、今では多くの人に使われているようです。

オンラインストアがあったので、そこから”試しに”購入してみました。

今回購入したのはこちら。

ちなみに、FIDOは「高速なログイン」みたいなイメージ。最近パスワードレス化が進み、指紋でログインできるようになったWebサイトなどは、この派生である「FIDO2」を使っているらしいです。

Yubicoのこの青いキーも対応しているので、Webサイトの特殊な”パスワードレスログイン”なんかに問題なく使えます。

購入方法(Amazon)

Amazonは少し高いです。まとめて輸入してるならもう少し安くてもいいのに……。

一応リンクを載せておきます。こちらは今回紹介する物理鍵。

※2022年1月追記、現在はよりグレードアップしたNFC付きのものが、同価格帯で販売されている模様なので、こちら(↓)でおk。

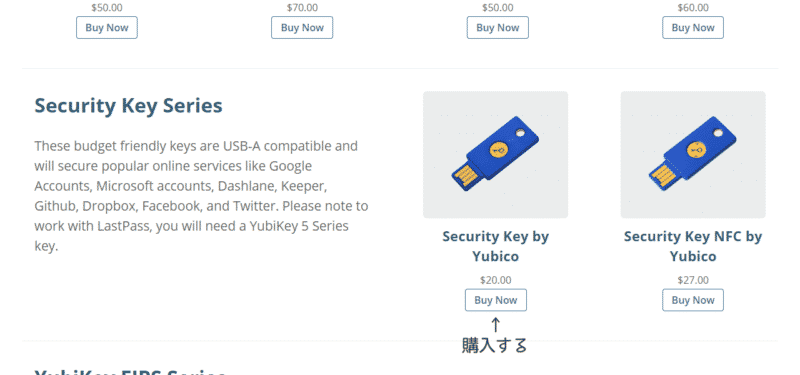

購入方法(公式)

公式からのほうが安いのでおすすめです。ちなみに、バリバリ英語なので、翻訳を使ったほうがいいです。配達費込で25ドル(2800円ぐらい)。

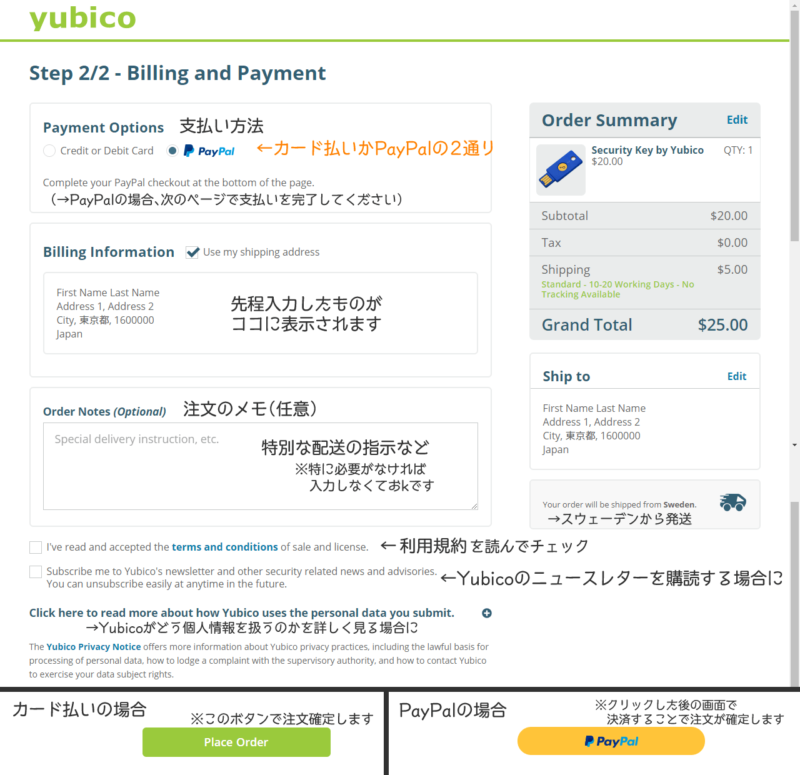

※()内は意訳です

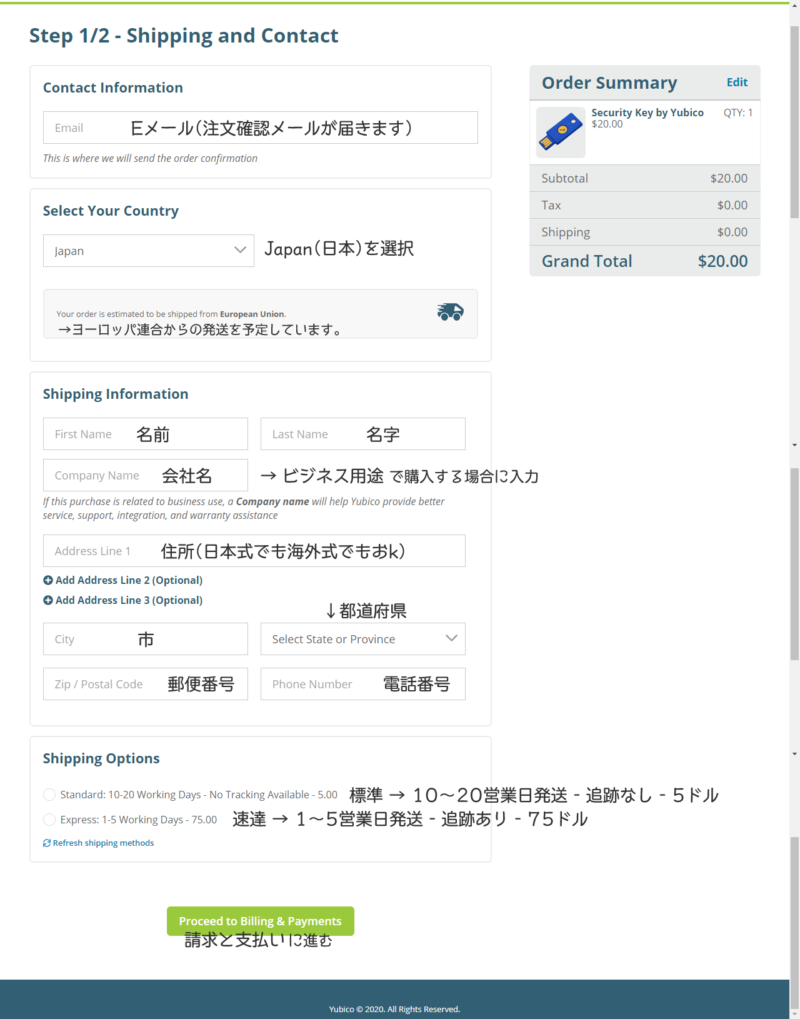

1. 公式サイト右上の「Store(オンラインで購入)」に行きます。

2. 気に入った製品の下にある「Buy Now(購入する)」を選択し、

3. 個数を選択→「Add to Cart(カートに追加)」→「Proceed to Checkout(注文を進める)」で次に進みます。

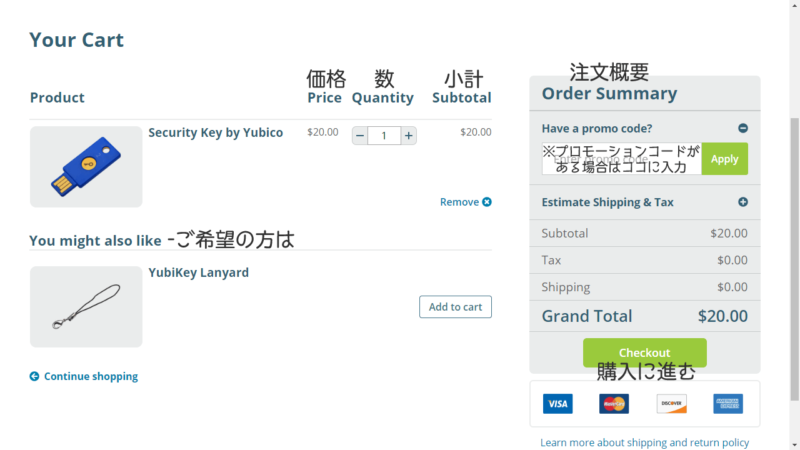

4. プロモーションコード(?)がある場合は入力して、「Checkout(購入に進む)」します。

5. それぞれを入力します。法人などのビジネス関係の方は「Company Name(会社名)」を入力、個人の場合は空欄でおkです。住所は日本語でも届きました(心配な人は海外式で入力)。また、「Shipping Options(発送オプション)」で商品の追跡ができない「Standard(標準)」と追跡付きで早く届く「Express(速達)」が選べます。

6. 次に、決済情報を入力します。利用規約にチェックをいれ、カード払いの人は「Place Order」、PayPalの人は「PayPal」で注文を確定すれば、あとは待つだけです。

どのぐらいで届くのか?

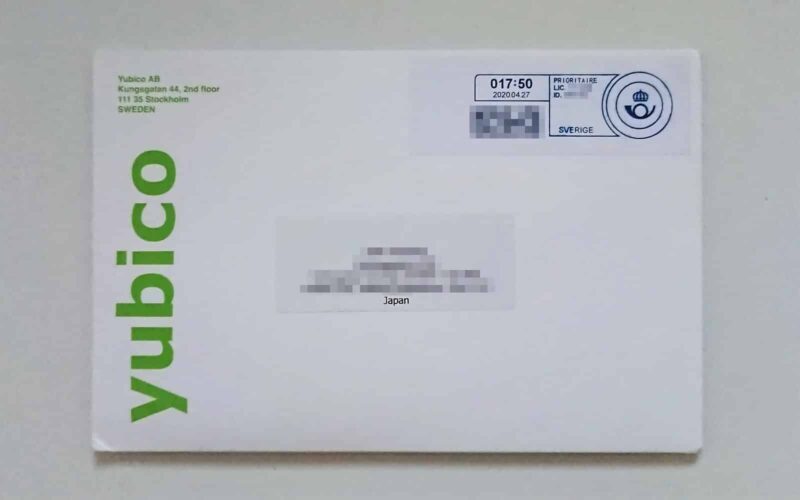

日本時間の4月27日、夜中1時にPayPalで注文してみました。ちなみに”青キー”は25ドルだったので、配達手数料込みで「2,806円」でした。

Eメールで届いた注文/発送確認URLから、4月27日8時に「Shipped(出荷済み)」。

5月8日の昼あたりにポスト投かんで無事に届きました。

おおむね予定通りに届きました。海外発送とあって少し不安でしたが、しっかり届いたので良かったです。

開封

スウェーデンからの贈り物。

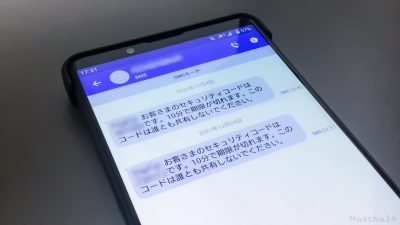

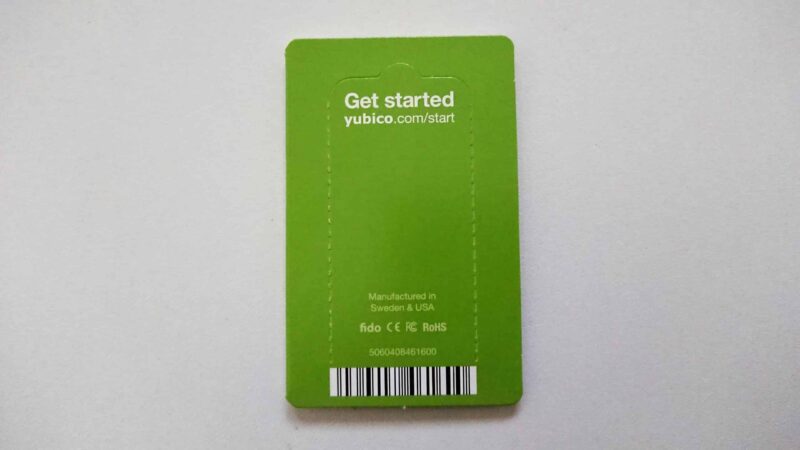

早速 開封してみると……

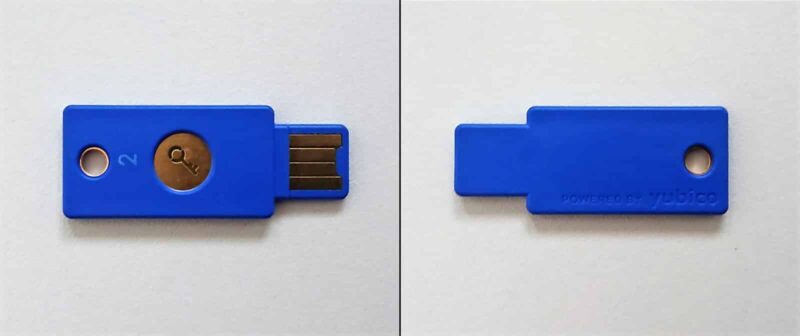

小さなUSBのセキュリティキーがでてきました。入っていたのはこれだけ。思ったより小さいです。厚さもそんなにないので、見た目はコンパクト。

会社の正式名称が「yubico」なのか「Yubico」なのか表記ゆれしていて地味に気になる――(職業病?)。

後ろには「Get started」の文字が。どうやら、「yubico.com/start」に詳しいやり方が載っているようです。

表と裏。表にはくぼみがあり、そこにはなにやら”鍵のようなマーク”が。「2」というのは、2世代だとかFIDO2に対応したとか、いろいろな意味がありそうです(適当)。裏もスッキリしたデザインですね。

穴が空いているので、ストラップにもできそうです(実際は紛失が怖いので持ち運びませんが)。

実際にノートパソコンに差し込んでみます。黒い方はマウスのUSB。

挿すときに、「固くて挿しづらい!」なんてことはありません。意外とあっさり挿し込めます。

挿した時に一瞬だけ光りました。鍵マークのところです。これもなにかの演出なのでしょうか……? 少しだけロマンを感じます(笑)

実際に設定してみる

さて、ココから実際にサイト側に認識させて、使ってみようと思います。

使用する環境はこんな感じ。

・Windows 10 Home (ノートパソコン)

・Google Chrome 最新版(当時)

まずは、Microsoftで認証できるようにしたほうがいいでしょう。それは、以下の理由からです。

→Microsoft アカウントの設定時にセキュリティキー自体にパスワードを設定可能

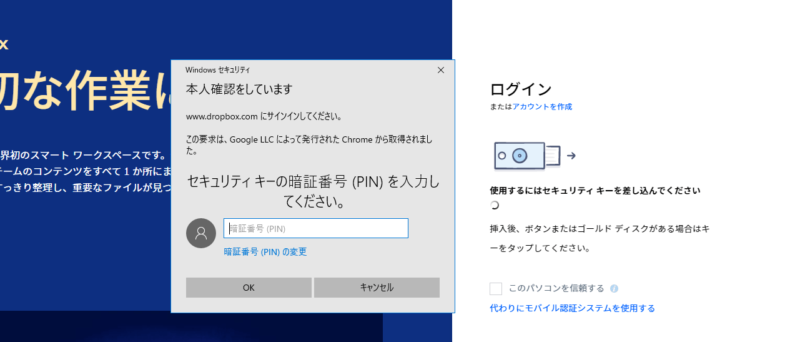

Microsoftに物理キーを登録する際、PINキー(4桁数字)を設定する必要があります(理由は後述)。このとき、予め登録しておけば、他のサービス(例えばTwitterなど)にもコレが適用されます。逆に言えば、この設定以前に登録してしまうと、再設定しなければPINキー不要でもアクセスできてしまうことになるので、先に登録しておいたほうが無難でしょう。ただし、一部のサイトではPINを入力するかどうかが出てこない(つまり認証しなくていい)ものもあるので注意が必要です。

なので、Microsoftに登録→各種サービスに登録していきます。

Microsoft編(詳細)

Microsoftだけ、最近確立したとされる「パスワードレスログイン」に対応しています。代わりに、セキュリティキーを使う際にPINを設定するというわけです。

まずは公式サイトにアクセスします。Microsoftのアカウントページのことです。

ログインしたら、上にある「セキュリティ」に行き、「2段階認証」の”管理”をクリックします。

少ししたに行くと、「Windows Helloとセキュリティ キー」があるので、そこの”セキュリティ キーを設定します”を選択します。

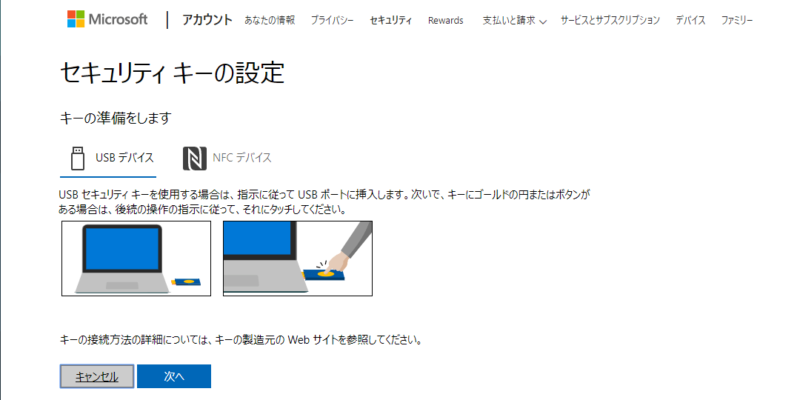

すると、USBデバイス か NFC かを聞かれるので、今回購入したUSB版を選択。

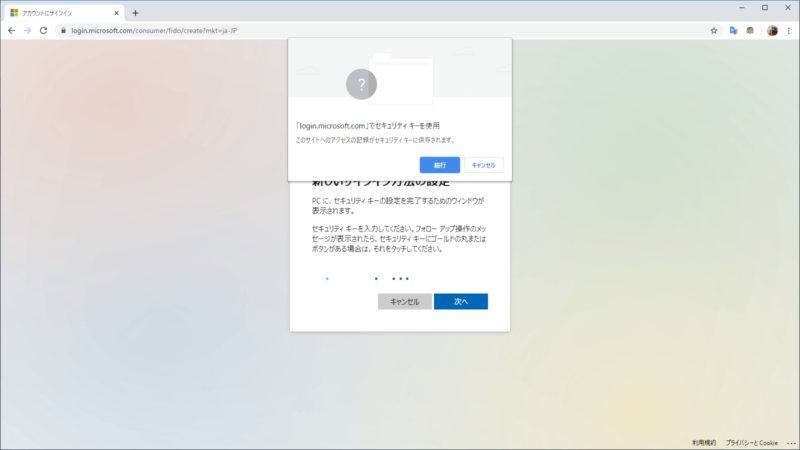

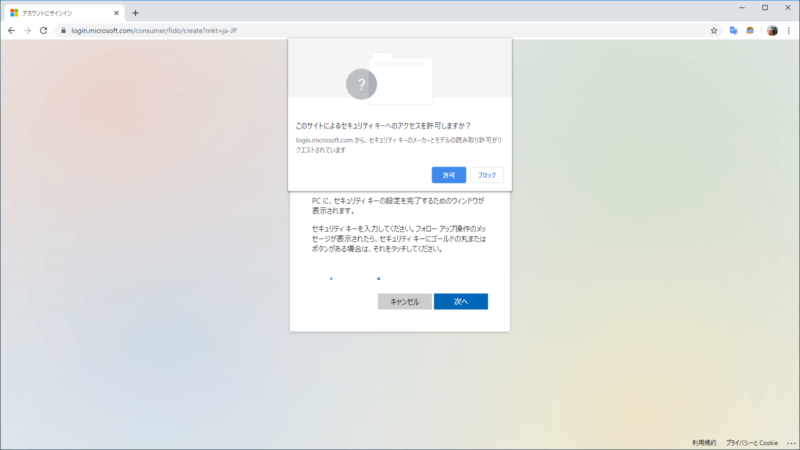

Google Chromeが、セキュリティキーを使用するか訪ねてくるので、続行します。

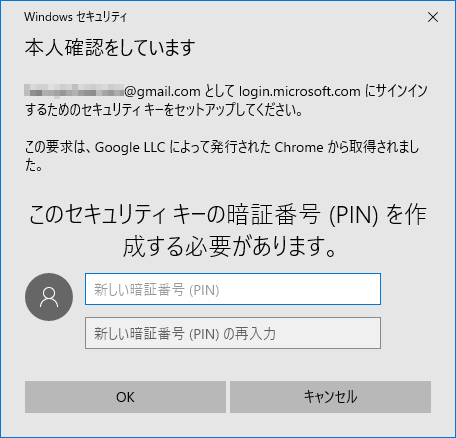

出てきました。PINの設定です。先ほどの通り、Microsoftを設定するときだけ何故か出てくるやつです。設定しておいて損はないので、設定します。なお、当たり前ですが忘れないようにメモしておきましょう。

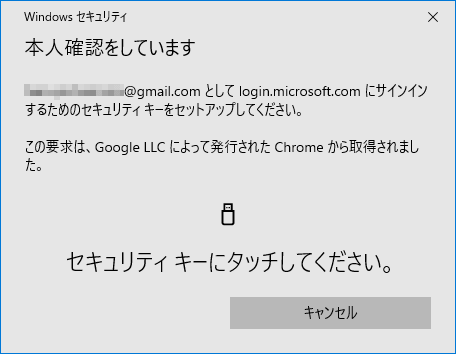

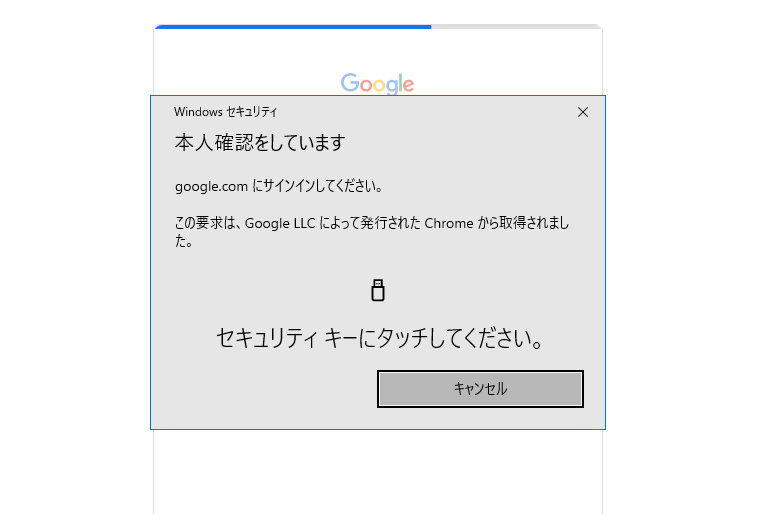

設定すると、セキュリティキーにタッチしてくださいの文字が。物理ボタンなんてなかったぞ……?

USBに目を向けてみると……。なんと、点滅しているではないですか!(ロマン……??)

ということで、鍵マークに手をそっと乗せると「サッ」と認証されました。

Chrome側でサイトアクセスの承認を聞かれるので、もう一度「許可」を選択。

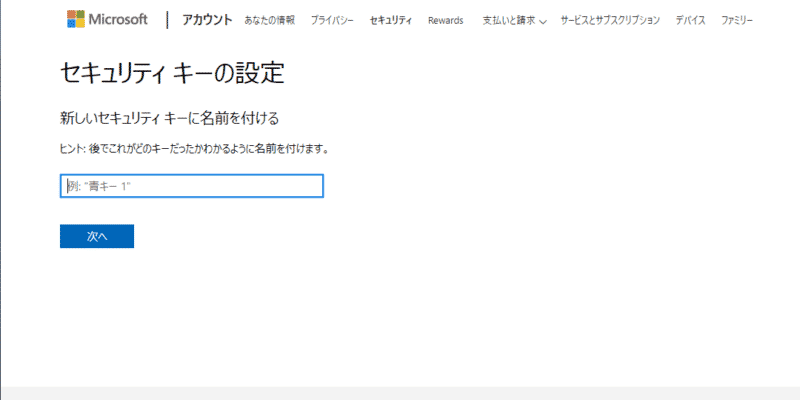

無事 画面が切り替わり、成功したようです。すると、「名前をつける」の項目が出てきました。

適当に、「Yubicoのセキュリティキー」(適当)とでも付けて、「次へ」をクリックします。「黄金の光り輝く鍵」でもなんでも大丈夫みたいです。

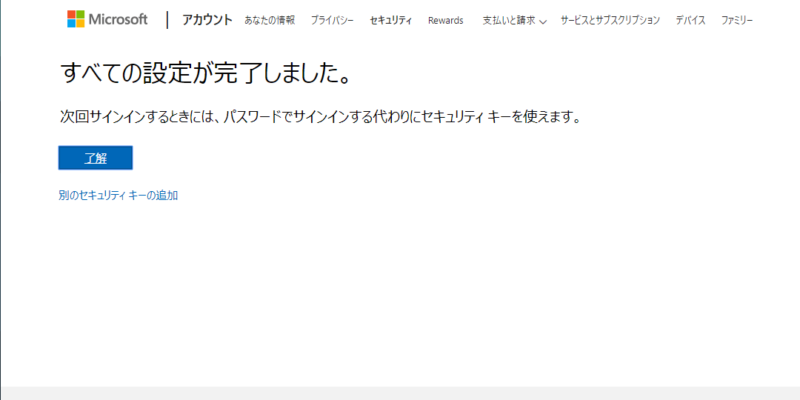

すべての設定が完了しましたと出れば成功です。これで、パスワードレスでログインできます。

他のサービスでも試してみる

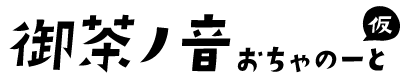

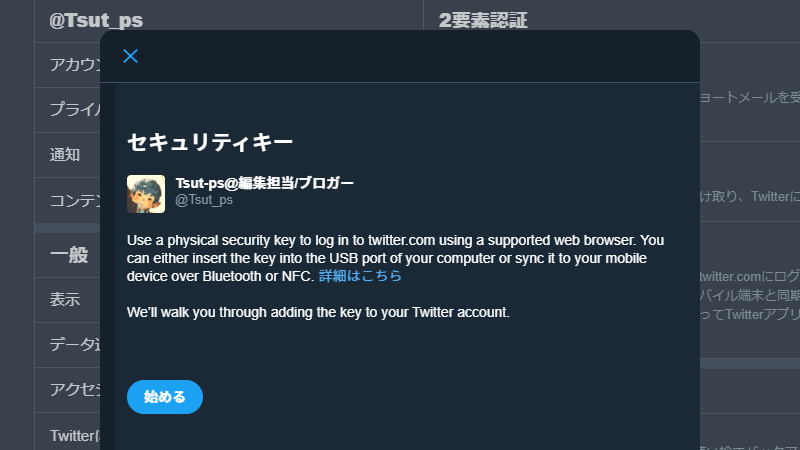

Twitterでの認証ではどうなるのでしょうか。

Twitterでは、アカウント>セキュリティ>二要素認証で二段階認証(正しくは二要素認証)の設定ができます。この中にある”セキュリティキー”がお目当ての項目ですね。

実際にセキュリティキーを有効にしていきます。

まず、セキュリティキーを選択して、パスワードを入力します。

英語で何やら出てきます。

そのまま押し進めても問題ないです。が、一応翻訳するとこんな感じ。

この方法は、順を追って説明します。

(始める)

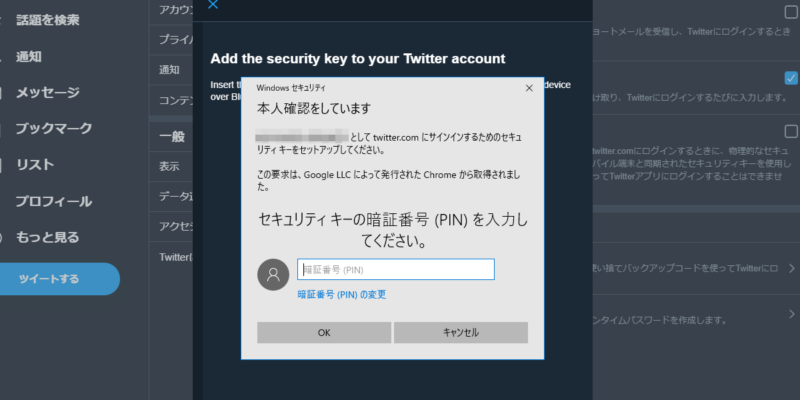

「始める」をクリックします。すると、(Microsoftに先に登録した場合のみ)PINコードの入力を求められます。

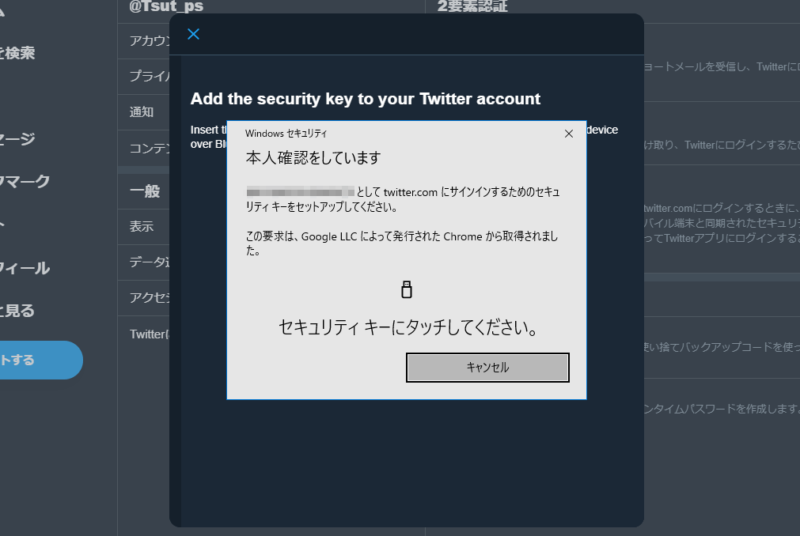

そして、セキュリティキーにタッチします。

「You’re all set(設定終わりっ!)」と表示されていれば、設定完了です。

ここも一応。

(OK)

これで、ブラウザを使ってログインできるようになりました。ログイン方法から「別の方法」→セキュリティキーを選んで指定の動作(PIN→触れる)をするだけです。かんたんですね。あれれ……ログイン画面は何故か日本語でしたね。

動画だとこんな感じ。

(mp4 / 198KB)

結構スムーズにログインできます。

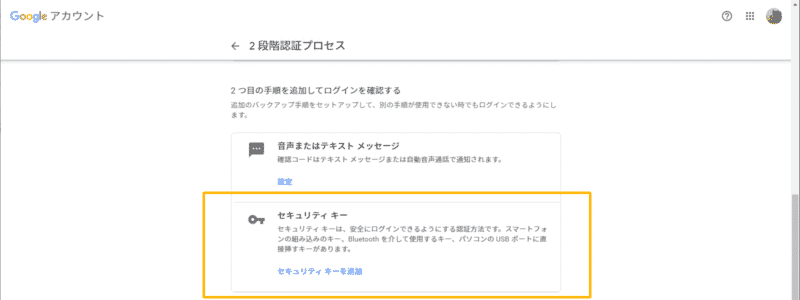

Googleでも使える

社員に物理キーを使ったらめちゃくちゃセキュリティ対策になってしまい、もはや自社でも作ると言って作っていたGoogleですが、Yubicoのやつでも もちろん使えます。

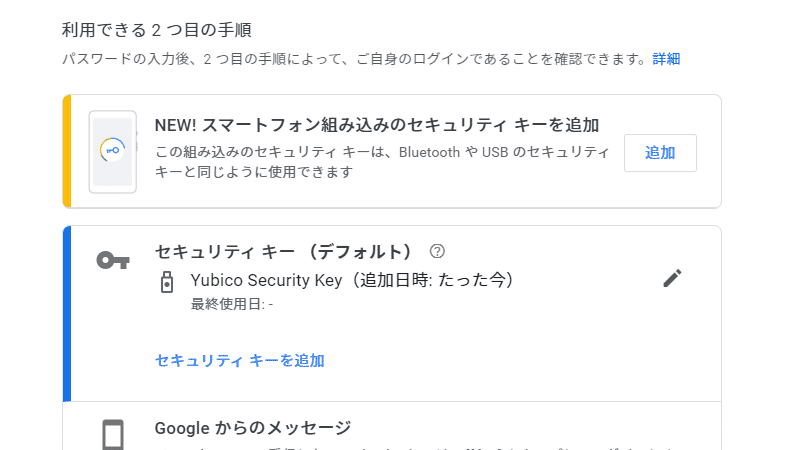

Googleアカウントの設定>セキュリティ>「2 段階認証プロセス」から設定できます。

「セキュリティ キー」がありましたね。

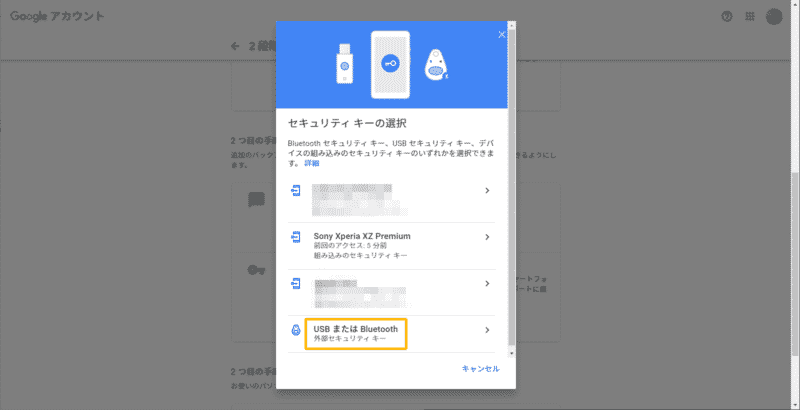

追加を押すと、「セキュリティ キーの選択」に入ります。なんと……Googleはスマートフォンをセキュリティキーとして認識させる技術を既に確立したようですね。この方法はまだGoogleでしか使えなさそうですが、未来でこれが普及するのもそう遠くはなさそうです。

といっても今回使うのはUSBなので「USB または Bluetooth – 外部セキュリティ キー」を選択します。

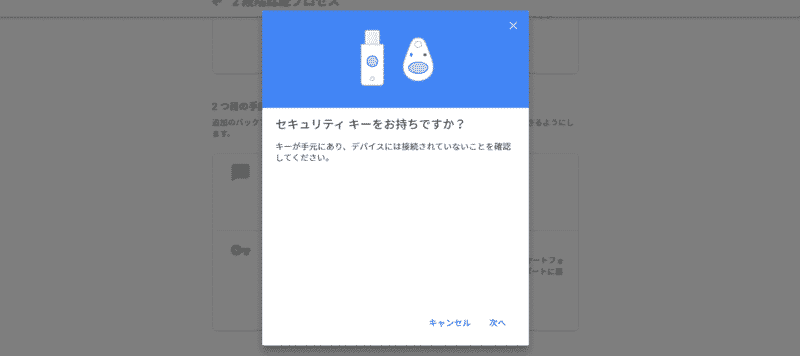

「セキュリティ キーをお持ちですか?」と出るので「次へ」

セキュリティ キーを挿入します。

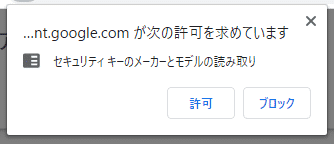

(PINを求められたら入力して)タッチします。※GoogleをMSの前に登録したので今回は表示されていません。

Chromeがポップアップを出してくるので「許可」します。

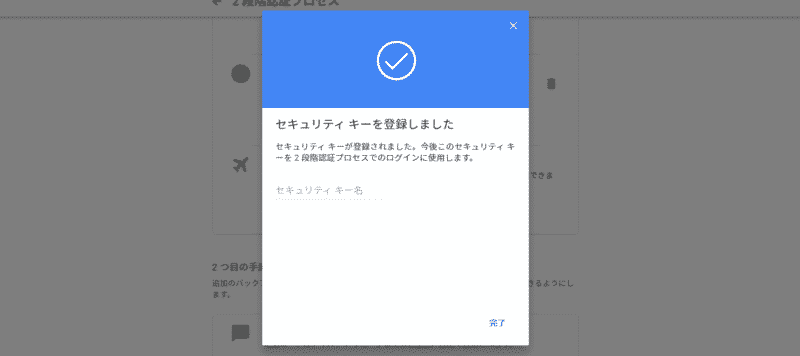

画面が切り替わり、おなじみの「名付け」をします。どうやら文字制限があるみたいで、あまり長い名前は入れられないようです。

完了を押すと、設定終わりです。

ログインするときは、パスワードを入力したあとに(場合によっては)「別の方法を試す」→「セキュリティ キーを使用する」でタッチでログインできます。

かんたんですね。

他のサービスだと、Dropboxや1passwordでも使えるみたいです。

まとめ:意外と難しくない。個人でもかんたんにセキュリティ対策向上に

Yubicoの物理セキュリティキー、おすすめです。

まとめらしいまとめをしておきます。

- Yubicoのセキュリティキーは 最低25ドルで購入可能

- USBタイプのものやBluetooth、NFCタイプもある

- セキュリティ向上に効果てきめん

- 実はGoogleイチオシ(自社製品作り始めた)

- Chromeでかんたんセットアップ

個人でも十分オススメできるレベルだったので紹介させていただきました。以上!

Yubicoの公式サイトはこちらから↓

すぐに届く方はアマゾンから↓ ※リンクは、最新NFC版に更新済み